ایتنا - این تروجان که گیموب نام دارد، کنترل از راه دور می باشد و از طریق ایمیلهای ردوبدل شده و در حین پرداخت بانکی، به دستگاه اندروید حمله میکند.

دریافت لینک صفحه با کد QR

دریافت لینک صفحه با کد QR

موسسات مالی و بانکها هدف اصلی تروجان گیموب

20 آذر 1399 ساعت 9:10

ایتنا - این تروجان که گیموب نام دارد، کنترل از راه دور می باشد و از طریق ایمیلهای ردوبدل شده و در حین پرداخت بانکی، به دستگاه اندروید حمله میکند.

یک گروه از مهاجمین سایبری مستقر در برزیل، مسئول گسترش و برپایی تروجان بانکی گیموب در چندین کشور هستند. تیم تحقیق و تحلیل جهانی کسپرسکی (GReAT) جزئیات یک تروجان بانکی جدید را کشف کرد، که به اعتقاد آنان توسط یک گروه امنیت سایبری برزیلی به نام گیلدما تهیهشده است.

به گزارش ایتنا از پایگاه اطلاعرسانی پلیس فتا، این تروجان که گیموب نام دارد، کنترل از راه دور می باشد و از طریق ایمیلهای ردوبدل شده و در حین پرداخت بانکی، به دستگاه اندروید حمله میکند. این کمپین چهارماه پس از حمله چهار تروجان بانکی تترید(tetrade) برزیلی، شناسایی شد که عمدتاً مؤسسات مالی آمریکای لاتین، برزیل و اروپا را هدف قرار داده است.

کارشناسان موسسه کسپرسکی ادعا میکنند که این مجرمین در تلاشاند تا از طریق آلوده کردن دستگاههای تلفن همراه در اروپا، آمریکای لاتین و احتمالاً آمریکا توسط جاسوسافزارها، فعالیتهای خود را گسترش دهند. بااینحال، میزبان تروجانها، دامنه شخص ثالث میباشد، نه گوگل پلی.

اهداف اصلی تروجان گیموب برنامههای مالی شرکتهای فینتک، بانکها، ارزهای رمز پایه و صرافیهای واقع در برزیل، پرو، پاراگوئه، پرتغال، آنگولا، آلمان و موزامبیک است. گیموب اولین تروجان بانکداری سیار برزیلی است که آماده هدف قرار دادن مؤسسات مالی و مشتریانشان در سایر کشورها میباشد. این تروجان آماده سرقت اعتبار بانکها، فین تک، صرافیها، مبادلات رمزنگاری و کارتهای اعتباری از مؤسسات مالی فعال در بسیاری از کشورها است.

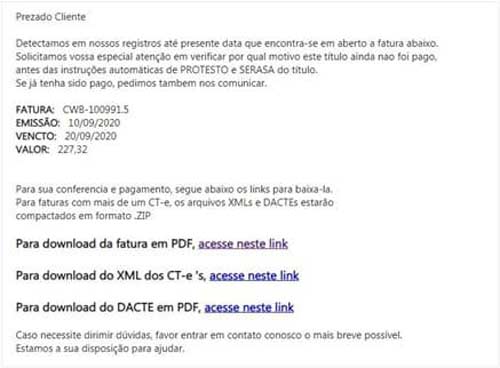

گیلدما برای توزیع بدافزار از ایمیلهای فیشینگ استفاده میکند و کاربران بیاطلاع را از طریق کلیک بر روی لینکهای مخرب و دانلود نصب کنندههای گیموب فریب میدهد. وقتی تروجان روی دستگاه اندروید نصب شد، همانند سایر رتها عمل میکند.

نمونه ایمیل مخربی که توسط هکرهای برزیلی به زبان پرتغالی ارسالشده است:

کد مطلب: 63339

آدرس مطلب: https://www.itna.ir/news/63339/موسسات-مالی-بانک-ها-هدف-اصلی-تروجان-گیموب